目次

はじめに

近年、サイバー攻撃の手口が巧妙化し、企業のセキュリティ対策の重要性が急速に高まっています。特に、サプライチェーン全体のセキュリティ強化が喫緊の課題となっており、経済産業省は2026年度に「セキュリティ対策評価制度」の運用を開始する予定です。

この新制度は、企業のセキュリティ対策レベルを客観的に評価し、可視化することで、サプライチェーン全体のセキュリティ水準の底上げを目指すものです。特に、大企業と取引を行う中小企業にとっては、今後の取引継続に影響を与える可能性のある重要な制度となります。

本記事では、セキュリティ対策評価制度の概要から、評価基準の詳細、中小企業向けの支援策、制度開始前に準備すべきポイント、さらには国際規格との比較まで、企業の担当者が知っておくべき情報を網羅的に解説します。

セキュリティ対策評価制度の概要と目的

まず、セキュリティ対策評価制度の基本的な内容と、制度が創設される背景について理解しましょう。

セキュリティ対策評価制度とは

セキュリティ対策評価制度は、経済産業省が主導する、企業のサイバーセキュリティ対策のレベルを客観的に評価し、可視化するための仕組みです。

制度の基本的な仕組み:

企業は、定められた評価基準に基づいて自社のセキュリティ対策状況を評価し、その結果を登録します。評価は複数のレベルに分かれており、企業の取り組み状況に応じて段階的に評価されます。

登録された評価結果は、取引先企業などが確認できるようになる予定で、サプライチェーン全体でセキュリティレベルの可視化が進むことが期待されています。

制度の特徴:

- 自己評価方式:企業が自らセキュリティ対策状況を評価します。

- 段階的評価:複数のレベルに分かれており、企業の現状に応じた評価が可能です。

- 継続的改善:定期的な見直しと更新を通じて、継続的なセキュリティ向上を促進します。

- 中小企業への配慮:中小企業でも取り組みやすい基準設定と、各種支援策が用意されています。

制度創設の背景と目的

セキュリティ対策評価制度が創設される背景には、近年のサイバーセキュリティを取り巻く環境の変化があります。

サイバー攻撃の増加と手口の高度化:

近年、ランサムウェア攻撃、標的型攻撃、サプライチェーン攻撃など、サイバー攻撃の件数が増加し、その手口も年々巧妙化しています。特に、大企業を直接狙うのではなく、セキュリティ対策が比較的脆弱な取引先企業(特に中小企業)を経由して攻撃する「サプライチェーン攻撃」が深刻な問題となっています。

サプライチェーン全体のセキュリティ強化の必要性:

一つの企業がどれだけ強固なセキュリティ対策を講じていても、取引先企業のセキュリティが脆弱であれば、そこから情報漏えいや攻撃を受けるリスクがあります。そのため、サプライチェーン全体でセキュリティレベルを底上げすることが不可欠です。

中小企業のセキュリティ対策支援:

多くの中小企業では、予算や人材の制約から、十分なセキュリティ対策を講じることが難しい状況にあります。本制度では、中小企業が段階的にセキュリティ対策を強化できるよう、明確な指針と支援策を提供します。

制度の目的:

- セキュリティレベルの可視化:企業のセキュリティ対策状況を客観的に評価し、可視化することで、取引先選定の判断材料とします。

- サプライチェーン全体の強化:個別企業だけでなく、サプライチェーン全体のセキュリティ水準を向上させます。

- 継続的改善の促進:企業が自社のセキュリティ対策を定期的に見直し、継続的に改善するきっかけを提供します。

- 中小企業支援:中小企業がセキュリティ対策に取り組みやすい環境を整備します。

制度構築方針と今後の展望

セキュリティ対策評価制度の構築方針と、今後のスケジュールについて解説します。

サプライチェーン強化に向けた方針

経済産業省は、サプライチェーン全体のセキュリティ強化に向けて、以下の方針を掲げています。

段階的なアプローチ:

すべての企業に最初から高度なセキュリティ対策を求めるのではなく、企業の規模や業種、現状のセキュリティレベルに応じて、段階的に対策を強化できる仕組みを構築します。

実効性のある評価基準:

形式的なチェックリストではなく、実際のサイバー攻撃に対する防御力を高めることができる、実効性のある評価基準を設定します。

国際規格との整合性:

ISOやNISTといった国際的なセキュリティ規格との整合性を考慮しつつ、日本企業の実情に合った評価基準を設定します。

中小企業への配慮:

中小企業でも無理なく取り組めるよう、必要最低限の基準から始められる仕組みとし、各種支援策を充実させます。

継続的な見直し:

サイバー攻撃の手口は日々進化しているため、評価基準も定期的に見直し、最新の脅威に対応できるようにします。

今後のスケジュールと進捗状況

セキュリティ対策評価制度の導入に向けた、今後のスケジュールは以下の通りです。

2024年〜2025年:制度設計と準備期間

- 評価基準の詳細設計

- パブリックコメントの実施と反映

- 評価システムの構築

- 支援策の整備

- 企業向け説明会の開催

2026年度:制度の本格運用開始

2026年度中に制度の本格運用が開始される予定です。当初は任意の参加となる見込みですが、将来的には特定の業種や取引において、本制度への参加が求められる可能性もあります。

運用開始後:継続的な改善

制度運用開始後も、企業や有識者からのフィードバックを収集し、評価基準やシステムの継続的な改善を行う予定です。

企業が今取り組むべきこと:

制度の本格運用まであと約1年となった現在、企業は以下のような準備を進めることが推奨されます:

- 自社の現状のセキュリティ対策状況を把握する

- 想定される評価基準に照らして、不足している対策を洗い出す

- 予算や体制の確保を進める

- 最新情報を継続的に収集する

評価制度の内容と評価基準

セキュリティ対策評価制度の具体的な評価内容と基準について解説します。

評価スキームと評価基準の詳細

評価制度では、企業のセキュリティ対策を複数の観点から評価し、総合的なレベルを判定します。

評価の主な観点:

1. セキュリティ管理体制

- セキュリティポリシーの策定と周知

- セキュリティ責任者の設置

- 従業員へのセキュリティ教育

- インシデント対応体制の整備

2. 技術的対策

- ファイアウォールやウイルス対策ソフトの導入

- アクセス制御の実施

- データの暗号化

- 脆弱性管理とパッチ適用

- バックアップの実施

3. 物理的セキュリティ

- サーバー室への入退室管理

- 機密文書の管理

- 機器の持ち出し管理

4. サプライチェーンセキュリティ

- 取引先企業のセキュリティ確認

- 委託先の管理

- 情報共有時のセキュリティ対策

5. 継続的改善

- セキュリティ対策の定期的な見直し

- リスク評価の実施

- インシデント発生時の振り返りと改善

評価レベルの構成:

評価は複数のレベルに分かれる見込みで、基本的なセキュリティ対策を実施しているレベルから、高度なセキュリティ対策を実施しているレベルまで、段階的に評価されます。

レベル1(基礎レベル): 最低限必要なセキュリティ対策が実施されている状態。中小企業でも比較的容易に達成可能なレベル。

レベル2(標準レベル): 業界標準的なセキュリティ対策が実施されている状態。多くの企業が目指すべき水準。

レベル3(高度レベル): 高度なセキュリティ対策が実施されている状態。セキュリティ意識の高い企業や、機密性の高い情報を扱う企業が目指すレベル。

自己評価と第三者評価:

基本的には企業による自己評価となりますが、より高いレベルの認定を受ける場合や、取引先から要求される場合には、第三者による評価を受けることも想定されています。

各レベルに該当する企業の特徴

各評価レベルに該当する企業の特徴を具体的に見ていきましょう。

レベル1に該当する企業:

- セキュリティポリシーが文書化されている

- ウイルス対策ソフトを全端末に導入している

- OSやソフトウェアのアップデートを定期的に実施している

- パスワード管理のルールが定められている

- 重要データのバックアップを取得している

- 従業員に対して年1回以上のセキュリティ教育を実施している

レベル2に該当する企業:

レベル1の対策に加えて:

- セキュリティ責任者を明確に設置している

- アクセス制御が適切に実施されている

- ログの取得と定期的な確認を行っている

- インシデント発生時の対応手順が整備されている

- 取引先企業のセキュリティ状況を確認している

- 脆弱性診断を定期的に実施している

レベル3に該当する企業:

レベル2の対策に加えて:

- セキュリティ専門の組織や部門が設置されている

- 多要素認証が導入されている

- データの暗号化が徹底されている

- SIEM(Security Information and Event Management)などの高度なセキュリティツールを導入している

- 外部の専門家による定期的なセキュリティ監査を受けている

- インシデント対応訓練を定期的に実施している

中小企業向け支援策と対応状況

中小企業がセキュリティ対策評価制度に対応するための支援策について解説します。

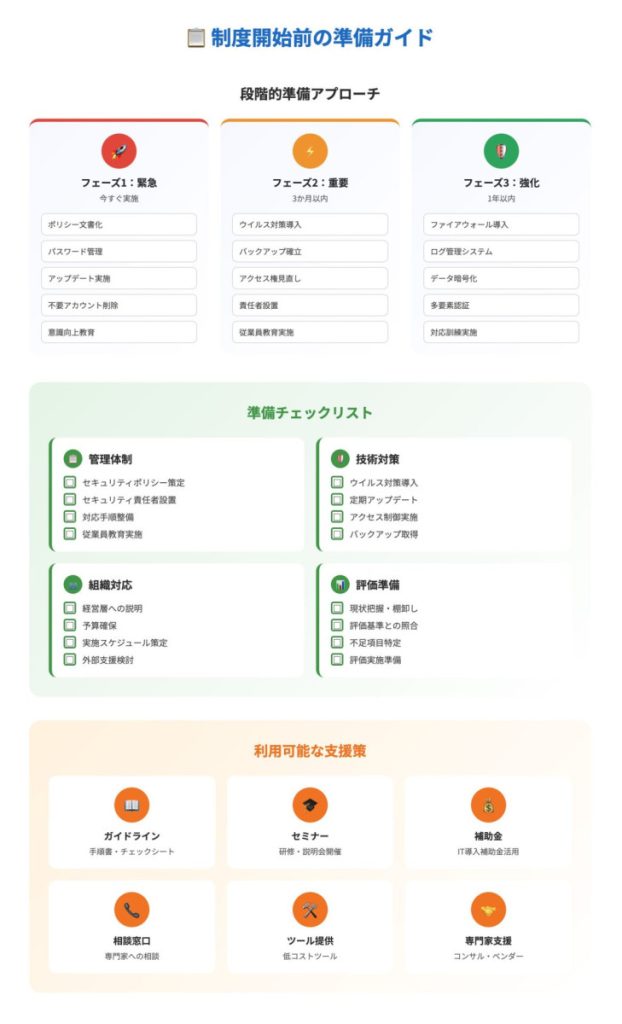

中小企業が利用できる支援策

経済産業省や関連機関では、中小企業のセキュリティ対策を支援するため、様々な施策を用意しています。

1. セキュリティ対策の手引きとガイドライン

中小企業向けに、具体的なセキュリティ対策の手順を解説したガイドラインや手引きが提供されます。専門知識がなくても理解できるよう、わかりやすい表現で記載されています。

2. セルフチェックシート

自社のセキュリティ対策状況を簡単に確認できるチェックシートが提供される予定です。これにより、どの対策が不足しているかを容易に把握できます。

3. 相談窓口の設置

セキュリティ対策に関する疑問や不安について相談できる窓口が設置されます。専門家からのアドバイスを受けることができます。

4. セミナーや研修の開催

全国各地で、中小企業向けのセキュリティ対策セミナーや研修が開催される予定です。基礎的な内容から、具体的な対策の実施方法まで、幅広い内容が提供されます。

5. 補助金・助成金制度

セキュリティ対策に必要な設備投資や、専門家への相談費用などに対して、補助金や助成金が活用できる場合があります。IT導入補助金のセキュリティ対策枠などが該当します。

6. セキュリティツールの提供

中小企業でも導入しやすい、コストパフォーマンスの高いセキュリティツールの情報提供や、場合によっては無償または低廉な価格での提供が検討されています。

企業における対応状況の確認

自社がどの程度セキュリティ対策評価制度に対応できているかを確認するためのポイントを紹介します。

現状把握のステップ:

ステップ1:セキュリティ対策の棚卸し 現在実施しているセキュリティ対策をすべて書き出します。技術的対策だけでなく、管理体制や教育についても含めます。

ステップ2:評価基準との照合 書き出したセキュリティ対策を、想定される評価基準と照らし合わせ、不足している項目を洗い出します。

ステップ3:優先順位の設定 不足している対策について、リスクの高さや実施の容易さを考慮して、優先順位を設定します。

ステップ4:実施計画の策定 優先順位に基づいて、いつまでに、誰が、どのように対策を実施するかを計画します。

ステップ5:予算の確保 必要な対策にかかる費用を見積もり、予算を確保します。補助金や助成金の活用も検討します。

確認すべき主要項目:

- □ セキュリティポリシーは文書化されているか

- □ セキュリティ責任者は明確に設置されているか

- □ 全端末にウイルス対策ソフトは導入されているか

- □ OSやソフトウェアのアップデートは定期的に実施されているか

- □ パスワード管理のルールは適切か

- □ アクセス制御は適切に実施されているか

- □ 重要データのバックアップは定期的に取得されているか

- □ 従業員へのセキュリティ教育は実施されているか

- □ インシデント発生時の対応手順は整備されているか

- □ 取引先企業のセキュリティ状況を確認しているか

企業間のセキュリティ対策要請

サプライチェーンにおける企業間のセキュリティ対策要請について解説します。

取引関係のある企業間での要請内容

セキュリティ対策評価制度の導入により、取引先企業間でのセキュリティ対策に関する要請が今後増加することが予想されます。

発注企業から受注企業への要請:

大企業や親会社などの発注企業側から、中小企業や子会社などの受注企業側に対して、以下のような要請が行われる可能性があります:

1. セキュリティ評価レベルの取得要請 「当社と取引を継続するためには、セキュリティ対策評価制度においてレベル1以上の評価を取得してください」といった要請。

2. セキュリティ対策の実施確認 定期的に、受注企業のセキュリティ対策の実施状況を確認するアンケートや監査の実施。

3. インシデント発生時の報告義務 セキュリティインシデントが発生した場合の、速やかな報告と対応状況の共有。

4. 機密情報の取り扱いルール 発注企業から提供される機密情報について、適切な管理と取り扱いを求めるルールの遵守。

受注企業から発注企業への確認:

逆に、受注企業側から発注企業側に対して、以下のような確認を行うことも重要です:

- どのレベルのセキュリティ対策が求められるのか

- 対策実施のための支援(技術的支援、費用負担など)は受けられるのか

- 対応期限はいつまでか

- 評価の取得方法や手続きについて

企業間取引における留意点

企業間でセキュリティ対策を要請・確認する際の留意点について解説します。

発注企業側の留意点:

1. 段階的な要請 すべての取引先企業に対して、いきなり高度なセキュリティ対策を求めるのではなく、企業の規模や業種、現状のセキュリティレベルを考慮して、段階的に要請することが重要です。

2. 支援の提供 セキュリティ対策の実施には、費用や人材が必要です。可能な範囲で、取引先企業への支援(情報提供、教育機会の提供、費用負担など)を検討しましょう。

3. 対話の重視 一方的な要請ではなく、取引先企業との対話を通じて、双方が納得できる対策レベルと実施スケジュールを設定することが重要です。

受注企業側の留意点:

1. 早期の対応開始 要請を受けてから慌てて対応するのではなく、制度の本格運用前から計画的に準備を進めることが重要です。

2. 不明点の確認 要請内容が不明確な場合や、実施が困難な場合は、早期に発注企業側に確認・相談することが重要です。

3. 費用負担の協議 セキュリティ対策の実施に多額の費用が必要な場合、発注企業側との費用負担についての協議も検討しましょう。

4. 代替案の提案 要請された対策の実施が困難な場合、同等の効果が期待できる代替案を提案することも一つの方法です。

制度開始前の準備項目

セキュリティ対策評価制度の本格運用開始前に、企業が準備すべき項目について解説します。

社内セキュリティ対応状況の整理

まず、自社の現状を正確に把握することが重要です。

1. セキュリティポリシーの確認と整備

セキュリティポリシーが存在しない場合は、速やかに策定します。既に存在する場合でも、最新のセキュリティ脅威や評価基準に照らして、内容を見直します。

セキュリティポリシーには、以下の内容を含めることが推奨されます:

- 情報資産の分類と取り扱い

- アクセス権限の管理

- パスワード管理のルール

- 外部記憶媒体の使用ルール

- ソーシャルメディアの利用ルール

- インシデント発生時の対応手順

2. セキュリティ責任者の設置

組織内でセキュリティ対策を統括する責任者を明確に設置します。中小企業の場合、専任者を置くことが難しい場合もありますが、兼任であっても責任者を明確にすることが重要です。

3. 技術的対策の確認

以下の技術的対策が適切に実施されているかを確認します:

- ウイルス対策ソフトの導入と定期的な更新

- ファイアウォールの設置

- OSやソフトウェアの脆弱性管理とパッチ適用

- アクセス制御の実施

- データのバックアップ

- 重要データの暗号化

4. 従業員教育の実施状況確認

従業員に対するセキュリティ教育が定期的に実施されているかを確認します。実施していない場合は、計画を立てて実施します。

教育内容には以下を含めることが推奨されます:

- 標的型攻撃メールの見分け方

- 安全なパスワードの設定方法

- 不審なウェブサイトへのアクセス回避

- USBメモリなどの外部記憶媒体の安全な使用方法

- 機密情報の取り扱い方法

評価基準への具体的な対応策

評価基準に対応するための具体的な対策について解説します。

段階的な対応アプローチ:

すべての対策を一度に実施するのは困難です。以下のように、段階的に対策を進めることをおすすめします。

フェーズ1:最優先対策(今すぐ実施)

コストがかからず、すぐに実施できる基本的な対策:

- セキュリティポリシーの文書化

- パスワード管理ルールの策定と周知

- OSやソフトウェアのアップデート実施

- 不要なアカウントの削除

- 従業員へのセキュリティ意識向上のための情報提供

フェーズ2:重要対策(3か月以内に実施)

比較的低コストで実施でき、効果の高い対策:

- ウイルス対策ソフトの全端末への導入(未導入の場合)

- 重要データのバックアップ体制の確立

- アクセス権限の見直しと適切な設定

- セキュリティ責任者の設置と役割の明確化

- 従業員向けセキュリティ教育の実施

フェーズ3:強化対策(6か月〜1年以内に実施)

より高度な対策で、予算や計画が必要なもの:

- ファイアウォールの導入または強化

- ログ管理システムの導入

- データ暗号化の実施

- 多要素認証の導入

- 脆弱性診断の実施

- インシデント対応訓練の実施

対策実施時のポイント:

1. 経営層の理解と支援 セキュリティ対策は全社的な取り組みが必要です。経営層の理解と支援を得ることが成功の鍵となります。

2. 予算の確保 必要な対策の実施には費用がかかります。補助金や助成金の活用も含めて、予算を確保します。

3. 専門家の活用 自社だけで対応が困難な場合は、セキュリティ専門のコンサルタントや、ITベンダーのサポートを活用します。

4. 定期的な見直し 一度対策を実施したら終わりではなく、定期的に見直しと改善を行います。

セキュリティ対策評価制度のメリット

セキュリティ対策評価制度に参加することで得られるメリットについて解説します。

受注企業と発注企業のメリット

受注企業(中小企業など)のメリット:

1. 取引機会の維持・拡大 セキュリティ評価を取得することで、既存の取引先との関係を維持できるだけでなく、新規取引先からの信頼も得やすくなります。

2. セキュリティリスクの低減 評価基準に沿ってセキュリティ対策を強化することで、実際のサイバー攻撃のリスクを低減できます。

3. 競争力の向上 セキュリティ対策がしっかりしている企業として、競合他社との差別化が図れます。

4. 従業員の意識向上 セキュリティ対策に取り組むことで、従業員のセキュリティ意識が向上し、組織全体のリテラシーが高まります。

5. 補助金・助成金の活用機会 セキュリティ対策の実施にあたり、各種補助金や助成金を活用できる可能性があります。

発注企業(大企業など)のメリット:

1. サプライチェーンリスクの可視化 取引先企業のセキュリティレベルが可視化されることで、サプライチェーン全体のリスクを把握しやすくなります。

2. セキュリティインシデントの予防 取引先企業のセキュリティレベルが向上することで、取引先経由のセキュリティインシデントを予防できます。

3. コンプライアンス対応 取引先企業のセキュリティ管理が適切に行われていることを示す証拠となり、自社のコンプライアンス対応にも寄与します。

4. 企業価値の向上 サプライチェーン全体でセキュリティ対策を強化していることは、投資家や顧客からの評価向上につながります。

社会全体へのメリット

1. サイバーセキュリティレベルの底上げ 企業全体のセキュリティレベルが向上することで、日本全体のサイバーセキュリティレベルの底上げにつながります。

2. サイバー攻撃被害の減少 セキュリティ対策が強化されることで、サイバー攻撃による被害が減少し、経済的損失を抑制できます。

3. デジタル化の推進 セキュリティに対する不安が軽減されることで、企業のデジタル化がより安心して推進できます。

4. 国際競争力の向上 日本企業のセキュリティレベルが向上することで、国際取引における信頼性が高まり、競争力が向上します。

国際規格との比較:セキュリティ評価制度の独自性と相違点

セキュリティ対策評価制度の特徴を、国際的なセキュリティ規格と比較しながら解説します。

主要な国際セキュリティ規格の概要

ISO/IEC 27001(情報セキュリティマネジメントシステム):

国際標準化機構(ISO)と国際電気標準会議(IEC)が策定した、情報セキュリティマネジメントシステム(ISMS)に関する国際規格です。

- 特徴:組織の情報セキュリティを管理するための包括的なフレームワーク

- 認証:第三者認証機関による審査が必要

- 対象:組織の規模を問わず適用可能

- コスト:認証取得には相応の費用と時間が必要

NIST サイバーセキュリティフレームワーク(CSF):

米国国立標準技術研究所(NIST)が策定した、重要インフラ事業者向けのサイバーセキュリティフレームワークです。

- 特徴:リスクベースのアプローチで、5つの機能(特定、防御、検知、対応、復旧)に分類

- 認証:認証制度ではなく、ガイドラインとして活用

- 対象:主に重要インフラ事業者を想定

- コスト:ガイドラインの活用自体にコストはかからない

CIS Controls:

Center for Internet Security(CIS)が提唱する、実践的なサイバーセキュリティ対策のベストプラクティス集です。

- 特徴:具体的かつ実践的な対策項目が優先順位付けされている

- 認証:認証制度ではなく、ベストプラクティスとして活用

- 対象:あらゆる組織に適用可能

- コスト:無償で利用可能

セキュリティ評価制度の独自性

日本のセキュリティ対策評価制度には、以下のような独自性があります。

1. 日本企業の実情に合わせた設計

国際規格は汎用性を重視しているため、日本企業の商習慣や組織文化に必ずしもフィットしない場合があります。セキュリティ評価制度は、日本企業の実情を踏まえた評価基準となっています。

2. 中小企業への配慮

ISO 27001などの国際規格は、中小企業にとってハードルが高い面があります。セキュリティ評価制度では、中小企業でも取り組みやすい段階的な基準設定と、充実した支援策が特徴です。

3. サプライチェーン全体での活用を想定

国際規格は主に個別企業の認証を想定していますが、セキュリティ評価制度はサプライチェーン全体でのセキュリティレベルの可視化と底上げを目的としています。

4. 自己評価と第三者評価の組み合わせ

基本的には自己評価方式を採用しつつ、必要に応じて第三者評価も活用できる柔軟な仕組みとなっています。これにより、コストを抑えつつ、信頼性も確保できます。

国際規格とセキュリティ評価制度の使い分け

企業は、自社の状況に応じて、国際規格とセキュリティ評価制度を使い分けることが重要です。

国際規格の取得を優先すべき企業:

- グローバルに事業を展開している企業

- 海外企業との取引が多い企業

- 金融機関や医療機関など、高度なセキュリティが求められる業種

- すでに相応のセキュリティ体制が整っている企業

セキュリティ評価制度を優先すべき企業:

- 主に国内での取引が中心の企業

- 中小企業で、コストや人材の制約がある企業

- セキュリティ対策をこれから本格的に始める企業

- 国内のサプライチェーンにおける取引継続を重視する企業

両方の取得を目指す企業:

国際規格とセキュリティ評価制度は、相反するものではありません。余裕のある企業は、両方の基準を満たすことで、国内外での信頼性を高めることができます。

多くの場合、ISO 27001などの国際規格の要求事項を満たしていれば、セキュリティ評価制度の高いレベルも達成できる可能性が高いです。

セキュリティ対策の効率化とデジタル化

セキュリティ対策評価制度への対応を効率的に進めるため、契約書類のデジタル化も重要な要素となります。

電子契約によるセキュリティ強化

従来の紙ベースの契約書管理には、紛失、改ざん、不正アクセスなどのリスクがあります。電子契約を導入することで、これらのリスクを大幅に軽減できます。

ONEデジDocument – 電子契約でセキュリティ強化:

リーテックス株式会社が提供するONEデジDocumentは、企業間の契約書を安全に電子化できるサービスです。

2024年2月、グレーゾーン解消制度を通じて、内閣総理大臣、総務大臣、法務大臣、財務大臣、経済産業大臣の5人の大臣から、電子署名法への適合、国の契約事務や地方公共団体の契約での利用可能性が公式に認められました。

QRコード技術とブロックチェーン技術により、契約内容の真正性確認と改ざん防止を実現。セキュリティ評価制度で求められる「情報資産の適切な管理」にも貢献します。

ONEデジCertificate – アップロードするだけで電子署名:

各種証明書のデジタル化に特化したサービスです。セキュリティ評価制度の認定証や、各種セキュリティ関連の証明書をアップロードするだけで、自動的に電子署名が付与されます。複雑な設定や操作は一切不要で、誰でも簡単に証明書をデジタル化できます。

これらのサービスを活用することで、セキュリティ対策評価制度で求められる「文書管理のセキュリティ」を効率的に強化できます。

最新情報のチェックと準備進行

セキュリティ対策評価制度に関する最新情報の収集方法と、準備を進めるためのポイントについて解説します。

最新情報の収集方法

1. 経済産業省の公式サイト

セキュリティ対策評価制度に関する最新情報は、経済産業省の公式サイトで公表されます。定期的にチェックすることをおすすめします。

2. IPA(情報処理推進機構)

IPAは、中小企業向けのセキュリティ対策に関する情報を豊富に提供しています。セキュリティ対策評価制度に関連する情報も発信される可能性が高いです。

3. 業界団体や商工会議所

各業界団体や商工会議所でも、セキュリティ対策評価制度に関するセミナーや説明会が開催される予定です。

4. セキュリティベンダーやコンサルタント

セキュリティ関連のベンダーやコンサルタント企業も、制度に関する情報や対応支援サービスを提供しています。

準備進行のためのチェックリスト

制度開始前の準備を計画的に進めるためのチェックリストです。

現状把握フェーズ(今すぐ実施):

- □ 経営層に制度の概要を説明し、理解を得る

- □ 自社の現状のセキュリティ対策状況を棚卸しする

- □ セキュリティ責任者を設置する(兼任可)

- □ 評価基準(案)と自社の現状を照らし合わせる

- □ 不足している対策項目を洗い出す

計画策定フェーズ(1か月以内):

- □ 優先順位を設定する

- □ 実施スケジュールを策定する

- □ 必要な予算を見積もる

- □ 活用できる補助金・助成金を調査する

- □ 外部支援が必要な項目を特定する

対策実施フェーズ(3か月〜1年):

- □ セキュリティポリシーを策定または見直す

- □ 技術的対策を実施する(ウイルス対策、アップデート、バックアップ等)

- □ 従業員教育を実施する

- □ インシデント対応手順を整備する

- □ アクセス制御を見直す

- □ 取引先企業とセキュリティ要件について協議する

評価準備フェーズ(制度開始3か月前):

- □ 最新の評価基準を確認する

- □ 自己評価を実施する

- □ 不足項目があれば追加対応する

- □ 必要に応じて第三者評価の準備をする

- □ 評価結果の登録方法を確認する

継続的改善フェーズ(制度開始後):

- □ 定期的にセキュリティ対策状況を見直す

- □ 新たな脅威に対応する

- □ 従業員教育を継続的に実施する

- □ インシデント発生時は振り返りと改善を行う

- □ 評価結果を定期的に更新する

まとめ

本記事では、2026年度に本格運用が開始される予定のセキュリティ対策評価制度について、その概要から具体的な準備方法まで、包括的に解説してきました。

重要なポイント:

- 制度の目的:サプライチェーン全体のセキュリティレベルを可視化し、底上げすることが目的です。

- 評価の仕組み:企業のセキュリティ対策を複数の観点から評価し、段階的にレベル分けします。基本的には自己評価方式です。

- 中小企業への配慮:中小企業でも取り組みやすい基準設定と、各種支援策が用意されています。

- 取引への影響:今後、取引先企業から一定レベルのセキュリティ評価の取得を求められる可能性があります。

- 国際規格との関係:ISO 27001などの国際規格とは異なる、日本企業の実情に合わせた制度です。両方を取得することも可能です。

- 準備の重要性:制度の本格運用前から、計画的に準備を進めることが重要です。

企業が今すぐ取り組むべきこと:

- 現状の把握:自社のセキュリティ対策状況を正確に把握します。

- 経営層の理解:経営層にセキュリティ対策の重要性と、制度への対応の必要性を理解してもらいます。

- 計画の策定:不足している対策について、実施計画を策定します。

- 予算の確保:必要な対策の実施に向けて、予算を確保します。補助金や助成金の活用も検討します。

- 情報収集:経済産業省やIPAなどから、最新情報を継続的に収集します。

- デジタル化の推進:ONEデジDocumentやONEデジCertificateなどのツールを活用し、契約書や証明書の管理をデジタル化することで、セキュリティ対策を効率的に強化できます。

セキュリティ対策評価制度は、単なる規制ではなく、企業のセキュリティレベルを向上させ、サイバー攻撃から守るための重要な仕組みです。本制度を契機として、自社のセキュリティ対策を見直し、強化することで、より安全で信頼性の高いビジネス環境を構築していきましょう。

経済産業省:サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)(SCS評価制度の構築方針(案))

https://www.meti.go.jp/press/2025/12/20251226001/20251226001.html

関連記事

契約書の署名に関する法的効力を詳しく知りたい方はこちら

あわせて読みたい

Wordで電子署名を追加する方法とは?法的効力と注意点を解説